Hello guys Assallammualaikum wr. Wb., Salam sejahtera bagi kita semua sekarang kita bahas tentannnggggggggg “PEMANFAATAN DATA DALAM AKUNTANTI” yuk kita bahas guys……

PENGERTIAN DATA

Apa yang dimaksud dengan data? Secara umum, pengertian data adalah sekumpulan keterangan atau fakta mentah berupa simbol, angka, kata-kata, atau citra, yang didapatkan melalui proses pengamatan atau pencarian ke sumber-sumber tertentu.

Pendapat lain mengatakan, definisi data adalah kumpulan keterangan-keterangan atau deskripsi dasar dari suatu hal (objek atau kejadian) yang diperoleh dari hasil pengamatan (observasi) dan dapat diolah menjadi bentuk yang lebih kompleks, seperti; informasi, database, atau solusi untuk masalah tertentu.

Secara etomologis, istilah “data” berasal dari bahasa Latin, yaitu “Datum” yang artinya sesuatu yang diberikan. Dengan kata lain, data merupakan hasil pengukuran atau pengamatan suatu variabel yang bentuknya dapat berupa simbol, warna, kata-kata, angka, atau citra.

PENGERTIAN DATA MENURUT AKUNTANSI

Sistem DATA informasi akuntansi memegang peran penting dalam menyediakan informasi bagi manajemen. Kemajuan dalam bidang teknologi apabila dimanfaatkan dengan baik oleh pihak manajemen maka akan memberikan manfaat terutama dalam memperoleh keunggulan dalam pesaing. Sistem informasi akuntansi merupakan alat untuk menjalankan suatu pengendalian yang dengan sendirinya satu bagian dengan bagian lainnya yang terlibat akan saling mengontrol. Adapun pengertian, tujuan, fungsi, dan unsur-unsur sistem informasi akuntansi.

PENGERTIAN SISTEM INFORMASI AKUNTANSI MENURUT PARA AHLI

Sistem Informasi Akuntasi merupakan salah satu cabang ilmu dan juga penerapan secara praktis dari sistem informasi. Beberapa tokoh juga menyatakan bahwa sistem informasi akuntasi pada dasarnya merupakan bagian dari sistem informasi manajemen, dimana akuntasi jugamerupakan bagian dari sebuah manajemen.

Sebelum memahami dan juga mendalami mengenai sistem informasi akuntasi lebih lanjut lagi, maka sebelum itu anda harus memahami pula mengenai apa itu sistem informasi.

Pengertian dan konsep dasar sistem informasi

Pengertian sistem informasi sendiri, pada dasarnya merupakan gabungan dari dua buah konsep definisi atau pengertian. Pengertian sisitem informasi merupakan penggabungan dari konsep sistem dan juga konsep informasi.

Berikut ini adalah beeberapa definisi sistem menurut para ahli :

- O’Brien & Marakas (2008)

O’Brien dan Marakas (2008) mengatakan bahwa yang dimaksud dengan sistem adalah sekumpulan komponen – komponen yang saling berkaitan satu sama lain, yang memiliki batasan – batasan tertentu yang jelas. Lebih lanjut dikatakan pula, bahwa sistem dapat saling bekerjsa bersamaan dalam mencapai tujuan, dengan cara menerima input dan menghasilkan output dalam suatu proses yang terorganisir.

- Ludwig Von Bartalanfy

Bartalanfy (dalam Silfianti) mengatakan bahwa sistem merupakan seperangkat unsur – unsur yang saling terikat satu sama lain dalam suatu inter-relasi diantara berbagai unsur tersebut di dalam sebuah lingkungan.

- Jerry FithGerald

Fithgerald (dalam Riyadi) mengatakan bahwa sistem adalah suatu jaringan kerja dari prosedur-prosedur yang saling berhubungan, berkumpul bersama-sama untuk melakukan suatu kegiatan atau menyelesaikan suatu sasaran tertentu.

Setelah mengetahui pengertian dari konsep dasar sistem dari para ahli, maka kita akan melanjutkan mengenai konsep dasar dari informasi itu sendiri. Berikut ini adalah beberapa konsep dasar dari sebuah informasi, yang diungkapkan dalam beberapa pengertian oleh tokoh, seperti :

- Star & Reynolds (2010)

Dua tokoh pertama yang mengemukakan definisi mengenai sisitem informasi, yaitu Stair dan Reynolds (2010) mengatakan bahwa yang dimaksud dengan informasi merupakan kumpulan dari fakta yang sudah terorganisir sedemikian rupa, sehingga pada akhirnya memiliki nilai tambah pada usernya, selain fakta individu itu sendiri.

- Laudon dan Laudon (2010)

Laudon dan Laudon (2010) juga menyatakan beberapa definisi mengenai informasi. Mereka mengatakan bahwa informasi merupakan sebuah data yang telah dibuat dan juga diolah dengan metode tertentu ke dalam bentuk yang nantinya akan memiliki arti tertentu bagi manusia sebagai penggunanya.

SIKLUS HIDUP PENGEMBANGAN SISTEM INFORMASI

Systems Development Life Cycle, Siklus Hidup Pengembangan Sistem (SDLC ) atau Siklus Hidup Sistem (Systems Life Cycle ), dalam rekayasa sistem serta rekayasa perangkat lunak, iyalah proses pembuatan serta pengubahan sistem serta model serta metodologi yang digunakan untuk dapat mengembangkan sistem-sistem tersebut.

Konsep ini pada umumnya merujuk pada suatu sistem komputer atau informasi. SDLC juga iyalah pola yang diambil untuk mengembangkan suatu sistem perangkat lunak, yang terdiri dari tahap-tahap:

- rencana(planning)

- analisis (analysis)

- desain (design)

- implementasi (implementation)

- uji coba (testing)

- pengelolaan (maintenance).

Terdapat 3 jenis metode siklus hidup sistem yang paling sering digunakan, yaitu :

- (traditional system life cycle) siklus hidup sistem tradisional.

- (life cycle using prototyping) siklus hidup menggunakan prototyping.

- (object-oriented system life cycle) siklus hidup sistem orientasi objek .

Tahap-Tahap SDLC

Tahap Perencanaan

Pada tahap ini bertujuan untuk mengidentifikasi dan memprioritaskan sestem informasi apa yang akan dikembangkan, sasaran-sasaran yang ingin dicapai, jangka waktu pelaksanaan serta mempertimbangkan dana yang tersedia dan siapa yang melaksanakan.

Usulan

Usulan perubahan pada sistem dari internal biasanya berisi dikarenakan:

- Adanya permasalahan yang dihadapi sistem yang lama seperti biaya operasional yang tinggi.

- Pembuatan order yang sering terlambat dan laporan yang tidak up to date.

- Penyempurnaan terhadap sistem yang ada seperti efisiensi atau kontrol.

- Keputusan Manajemen

Usulan-usulan tersebut harus mendapat persetujuan dari manajemen karena menyangkut biaya, perubahan system kerja (uraian kerja dan tanggung jawab), keamanan data, hubungan dengan pelanggan .

Kerangka acuan kerja

Setelah mendapatkan persetujuan dari manajemen, selanjutnya akan dibentuk tim yang dapat terdiri dari devisi-devisi yang terkait untuk menyusun kerangka acuan kerja yang menyangkut :

- latar belakang

- Maksud serta tujuan

- Sasaran proyek

- Ruang lingkup pekerjaan

- Jangka waktu pelaksanaan

- Prioritas pekerjaan

- Anggaran (Dana)

Berdasarkan kerangka kerja diatas , disusunlah anggaran atau dana untuk hardware, software, pelatihan SDM, pemeliharaan serta cadangan untuk keperluan yang tidak terduga.

Penunjukan tim pelaksanaan

Setelah semua kegiatan diatas diketahui, selanjutnya diputuskan apakah pengembangan sistem informasi akan dilakukan oleh perusahaan atau oleh pihak konsultan. Setelah menetapkan pelaksana, diminta untuk memasukkan proposal pelaksanan sistem informasi sesuai dengan kerangka acuan kerja. Proposal tersebut akan dievaluasi untuk menetapkan apakah proyek tersebut layak dilaksanakan atau tidak.

Menilai kelayakan proyek

Penilaian kelayakan proyek mencakup kelayakan operasional, teknis dan ekonomis. Dalam praktek, yang dominan dinilai umumnya aspek ekonomisnya (dana).

- Kelayakan Operasional

Menyangkut dengan apakah secara operasional sistem yang baru akan dapat dilaksanankan dengan sumber daya manusia yang tersedia dan metode training yang diberikan, pelayanan purna jual atau pemeliharaan serta efisiensi serta efektifitas system baru - Kelayakan Teknis

Menyangkut apakah radware / software yang akan dikembangkan dapat tersedia, jadwal pelaksanaan dan sistem keamanan data. - Kelayakan ekonomis

Menyangkut biaya untuk membuat serta menjalankan sistem baru yang keuntungannya yang akan diperoleh dari sistem tersebut.

Tahap Analisis

Tahap Analisa sistem iyalah adanya kegiatan penguraian dari suatu sistem informasi yang utuh ke dalam bagian komponennya dengan maksud untuk dapat mengidentifikasi dan mengevaluasi permasalahan yang ada, kesempatan-kesempatan, hambatan-hambatan yang terjadi serta kebutuhan-kebutuhan yang diharapkan sehingga dapat diusulkan perbaikannya.

Mengidentifikasi Masalah

Identifikasi masalah iyalah langkah awal dari analisa sistem. Dalam tahap ini didefinisikan masalah yang harus dapat dipecahkan dengan munculnya pertanyaan.

Memahami Kerja Sistem yang Ada

Langkah ini dilakukan dengan mempelajari secara lebih rinci bagaimana suatu sistem yang sudah ada berjalan. GURU Pendidikan Untuk mempelajari operasi dari sistem ini diperlukan data yang dapat diperoleh dengan melakukan penelitian terhadap sistem.

Menganalisis Sistem

Berdasarkan data yang sudah diperoleh maka dapat dilakukan analisa hasil penelitian yang sudah dilakukan untuk mendapatkan pemecahan masalah yang akan dipecahkan

Membuat Laporan

Laporan perlu dibuat untuk sebagai dokumentasi dari penelitian. Tujuan utamanya iyalah sebagai bukti secara tertulis tentang hasil analisa yang sudah dilakukan.

Tahap-Tahap Pengembangan Sistem Informasi

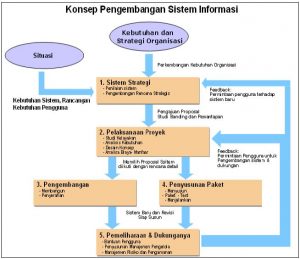

Terlepas dari perbedaan karakteristik yang melatarbelakangi ketiga jenis pengembangan tersebut, secara garis besar ada enam tahap yang biasa dijadikan sebagal batu pijakan atau model dalam melaksanakan aktivitas pengembangan tersebut, yaitu: perencanaan, analisis, desain, konstruksi, implementasi, dan pascaimplementasi seperti digambarkan pada diagram di bawah ini.

Gambar tahap pengembangan system informasi

Secara umum tahapan informasi sbb:

- Survei sistem / preliminary

- Analisis Sistem

- Desain Sistem

- Pembuatan Sistem

- Implementasi Sistem

- Pemeliharaan Sistem

ISU KEAMANAN PADA SISTEM INFORMASI

Pada era global seperti sekarang ini, keamanan sistem informasi menjadi suatu keharusan untuk lebih diperhatikan terutama yang berbasis unternet, karena jaringan internet yang sifatnya publik dan global pada dasarnya tidak aman. Pada saat data terkirim dari suatu komputer ke komputer yang lain di dalam internet, data itu akan melewati sejumlah komputer yang lain yang berarti akan memberi kesempatan pada user tersebut untuk mengambil alih satu atau beberapa komputer. Kecuali suatu komputer terkunci di dalam suatu ruangan yang mempunyai akses terbatas dan komputer tersebut tidak terhubung ke luar dari ruangan itu, maka komputer tersebut akan aman.

Definisi dari keamanan informasi menurut G. J. Simons adalah bagaimana kita dapat mencegah penipuan (cheating) atau, paling tidak, mendeteksi adanya penipuan di sebuah sistem yang berbasis informasi, dimana informasinya sendiri tidak memiliki arti fisik. Permasalahan pokok sebenarnya dalam hal keamanan sistem informasi terletak pada kelemahan dan ancaman atas sistem informasi yang pada gilirannya masalah tersebut akan berdampak kepada resiko dan pada gilirannya berdampak kepada 7 hal yang utama dalam sistem informasi yaitu :

1) Efektifitas

2) Efisiensi

3) Kerahaasiaan

4) Integritas

5) Keberadaan

6) Kepatuhan

7) Keandalan

Dasar-dasar dari keamanan informasi, meliputi:

1) Tujuan:

- Menjaga keamanan sumber-sumber informasi , disebut dengan Manajemen Pengamanan Informasi (information security management-ISM)

- Memelihara fungsi-fungsi perusahaan setelah terjadi bencana atau pelanggaran keamanan, disebut dengan Manajemen Kelangsungan Bisnis (business continuity management-BCM).

2) CIO (chief information officer) akan menunjuk sekelompok khusus pegawai sebagai bagian keamanan sistem informasi perusahaan. (corporate information systems security officer-CISSO), atau bagian penjamin informasi perusahaan (corporate information assurance officer-CIAO).

Adapun tujuan keamanan Informasi menurut Garfinkel, antara lain:

1) Kerahasiaan/privacy

Inti utama aspek privacy atau confidentiality adalah usaha untuk menjaga informasi dari orang yang tidak berhak mengakses. Privacy lebih kearah datadata yang sifatnya privat sedangkan confidentiality biasanya berhubungan dengan data yang diberikan ke pihak lain untuk keperluan tertentu (misalnya

sebagai bagian dari pendaftaran sebuah servis) dan hanya diperbolehkan untuk keperluan tertentu tersebut.

2) Ketersediaan/ availability

Agar data dan informasi perusahaan tersedia bagi pihak-pihak yang memiliki otoritas untuk menggunakannya.

3) Integritas/ integrity.

Aspek ini menekankan bahwa informasi tidak boleh diubah tanpa seijin pemilik informasi. Adanya virus, trojan horse, atau pemakai lain yang mengubah informasi tanpa ijin merupakan contoh masalah yang harus dihadapi. Sebuah e-mail dapat saja “ditangkap” di tengah jalan, diubah isinya kemudian diteruskan ke alamat yang dituju. Dengan kata lain, integritas dari informasi sudah tidak terjaga. Penggunaan enkripsi dan digital signature, misalnya, dapat mengatasi masalah ini.

4) Autentikasi/ Authentication .

Berhubungan dengan metoda untuk menyatakan bahwa informasi betul-betul asli, orang yang mengakses atau memberikan informasi adalah betul-betul orang yang dimaksud, atau server yang dihubungi adalah betul-betul server yang asli. Authentication biasanya diarahkan kepada orang (pengguna), namun tidak pernah ditujukan kepada server atau mesin.

5) Access Control

Berhubungan dengan cara pengaturan akses kepada informasi. Hal ini biasanya berhubungan dengan klasifikasi data (public, private, confidential, top secret) dan user (guest, admin, top manager) mekanisme authentication dan juga privacy.

6) Non-repudiation

Menjaga agar seseorang tidak dapat menyangkal telah melakukan sebuah transaksi.

Jumlah kejahatan komputer (computer crime), terutama yang berhubungan dengan sistem informasi akan terus meningkat dikarenakan beberapa hal:

- Aplikasi bisnis berbasis teknologi informasi dan jaringan komputer semakin meningkat.

- Desentralisasi server sehingga lebih banyak sistem yang harus ditangani dan membutuhkan lebih banyak operator dan administrator yang handal.

- Semakin kompleksnya sistem yang digunakan, seperti semakin besarnya program (source code) yang digunakan sehingga semakin besar probabilitas terjadinya lubang keamanan.

- Semakin banyak perusahaan yang menghubungkan sistem informasinya dengan jaringan komputer yang global seperti internet..

- Transisi dari single vendor ke multi-vendor sehingga lebih banyak yang harus dimengerti dan masalah interoperability antar vendor yang lebih sulit ditangani.

- Meningkatnya kemampuan pemakai di bidang komputer sehingga mulai banyak pemakai yang mencoba-coba bermain atau membongkar sistem yang digunakannya.

- Kesulitan dari penegak hukum untuk mengejar kemajuan dunia komputer dan telekomunikasi yang sangat cepat. Begitu pentingnya nilai sebuah informasi menyebabkan seringkali informasi diinginkan hanya boleh diakses oleh orang-orang tertentu, karena jatuhnya informasi ke tangan pihak lain dapat menimbulkan kerugian bagi pemilik informasi itu sendiri.

KELEMAHAN, ANCAMAN

Cacat atau kelemahan dari suatu sistem yang mungkin timbul pada saat mendesain, menetapkan prosedur, mengimplementasikan maupun kelemahan atas sistem kontrol yang ada sehingga memicu tindakan pelanggaran oleh pelaku yang mencoba menyusup terhadap sistem tersebut. Kelemahan tersebut dimanfaatkan oleh orang-orang yang tidak bertanggung jawab seperti gangguan /serangan:

- Untuk mendapatkan akses (access attacks)

Berusaha mendapatkan akses ke berbagai sumber daya komputer atau data/informasi

- Untuk melakukan modifikasi (modification attacks)

Didahului oleh usaha untuk mendapatkan akses, kemudian mengubah data/informasi secara tidak sah

- Untuk menghambat penyediaan layanan (denial of service attacks)

Berusaha mencegah pemakai yang sah untuk mengakses sebuah sumber daya atau informasi Menghambat penyediaan layanan dengan cara mengganggu jaringan komputer

Beberapa cara dalam melakukan serangan, antara lain:

1 Sniffing

Memanfaatkan metode broadcasting dalam LAN, membengkokkan aturan Ethernet, membuat network interface bekerja dalam mode promiscuousn. Cara pencegahan dengan pendeteksian sniffer (local & remote) dan penggunaan kriptografi

- Spoofing

Memperoleh akses dengan acara berpura-pura menjadi seseorang atau sesuatu yang memiliki hak akses yang valid, Spoofer mencoba mencari data dari user yang sah agar bisa masuk ke dalam sistem. Pada saat ini, penyerang sudah mendapatkan username & password yang sah untuk bisa masuk ke server

- Man-in-the-middle

Membuat client dan server sama-sama mengira bahwa mereka berkomunikasi dengan pihak yang semestinya (client mengira sedang berhubungan dengan server, demikian pula sebaliknya)

- Menebak password

– Dilakukan secara sistematis dengan teknik brute-force atau dictionary ( mencoba semua kemungkinan password )

– Teknik dictionary: mencoba dengan koleksi kata-kata yang umum dipakai, atau yang memiliki relasi dengan user yang ditebak (tanggal lahir, nama anak, dan sebagainya)

Ancaman adalah aksi yang terjadi baik dari dalam sistem maupun dari luar sistem yang dapat mengganggu keseimbangan sistem informasi. Ancaman tersebut berasal dari individu, organisasi, mekanisme, atau kejadian yang memiliki potensi untuk menyebabkan kerusakan pada sumber-sumber informasi perusahaan. Dan pada kenyataannya, ancaman dapat terjadi dari internal, eksternal perusahaan serta terjadi secara sengaja atau tidak sengaja Berdasarkan hasil survey menemukan 49% kejadian yang membahayakan keamanan informasi dilakukan pengguna yang sah dan diperkirakan 81 %

kejahatan komputer dilakukan oleh pegawai perusahaan. Hal ini dikarenakan ancaman dari intern perusahaan memiliki bahaya yang lebih serius dibandingkan yang berasal dari luar perusahaan dan untuk kontrol mengatasinya/ menghadapi ancaman internal dimaksudkan dengan memprediksi gangguan keamanan yang mungkin terjadi. Sementara untuk kontrol ancaman yang besumber dari eksternal perusahaan baru muncul/ mulai bekerja jika serangan terhadap keamanan terdeteksi. Namum demikian tidak semuanya ancaman berasal dari perbuatan yang disengaja, kebanyakan diantaranya karena ketidaksengajaan atau kebetulan, baik yang berasal dari orang di dalam maupun luar perusahaan.

OK itu dia penjelasan tentang pemanfaatan data sistem akuntansi mohon maaf jika kontennya kurang lengkap saya disini juga masih belajar semoga kedepanya lebih baik lagi terima kasih yang sudah baca 🙂 See You Next Time Guysssss wassallammualaikum wr. wb. salam lestari salam literasi Ahmad Romdhoni 😀

https://www.maxmanroe.com/vid/teknologi/pengertian-data.html

https://repository.widyatama.ac.id/xmlui/bitstream/handle/123456789/3886/Bab%202.pdf?sequence=7

https://www.gurupendidikan.co.id/siklus-hidup-pengembangan-sistem-informasi-terlengkap/

http://imansunandar14.blogspot.com/2013/05/tahap-tahap-pengembangan-sistem.html

https://goindoti.blogspot.com/2016/08/keamanan-sistem-informasi.html